原文出處:https://xz.aliyun.com/t/3357

XML是一種非常流行的標記語言,在1990年代後期首次標準化,並被無數的軟體項目所採用。它用於配置檔案,文件格式(如OOXML,ODF,PDF,RSS,...),影象格式(SVG,EXIF標題)和網路協議(WebDAV,CalDAV,XMLRPC,SOAP,XMPP,SAML, XACML,...),他應用的如此的普遍以至於他出現的任何問題都會帶來災難性的結果。

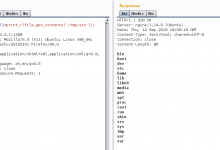

在解析外部實體的過程中,XML解析器可以根據URL中指定的方案(協議)來查詢各種網路協議和服務(DNS,FTP,HTTP,SMB等)。 外部實體對於在文件中建立動態引用非常有用,這樣對引用資源所做的任何更改都會在文件中自動更新。 但是,在處理外部實體時,可以針對應用程式啟動許多攻擊。 這些攻擊包括洩露本地系統檔案,這些檔案可能包含密碼和私人使用者資料等敏感資料,或利用各種方案的網路訪問功能來操縱內部應用程式。 通過將這些攻擊與其他實現缺陷相結合,這些攻擊的範圍可以擴充套件到客戶端記憶體損壞,任意程式碼執行,甚至服務中斷,具體取決於這些攻擊的上下文。

文章圖片來源:https://xz.aliyun.com/t/3357

前言引用來源:https://xz.aliyun.com/t/3357

-------------------

如果你認同我們每日分享的文章,請幫我們按個讚並且點擊追蹤「搶先看」,讓我們提供最新消息給您!您的分享及點讚,是我們持續推廣資訊安全最大的動力來源。

https://www.facebook.com/LonelyPoPo/