原文出處:http://www.freebuf.com/vuls/182095.html

前言

Ghostscript是一款Adobe PostScript語言的直譯器軟體。可對PostScript語言進行繪圖,支援PS與PDF互相轉換。目前大多數Linux發行版中都預設安裝,並移植到了Unix、MacOS、Windows等平臺,且Ghostscript還被ImagineMagic、Python PIL和各種PDF閱讀器等程式所使用。

漏洞描述

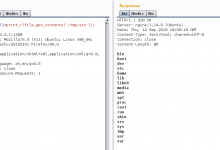

8月21日,Google安全研究員Tavis Ormandy披露了多個GhostScript的漏洞,通過在圖片中構造惡意PostScript指令碼,可以繞過SAFER安全沙箱,從而造成命令執行、檔案讀取、檔案刪除等漏洞,其根本原因是GhostScript解析restore命令時,會暫時將參數LockSafetyParams設定為False,從而關閉SAFER模式。

受影響的系統版本

Ghostscript <= 9.23(全版本、全平臺),目前官方暫未釋出更新。

文章圖片來源:http://www.freebuf.com/vuls/182095.html

前言引用來源:http://www.freebuf.com/vuls/182095.html

-------------------

如果你認同支持我們每日分享的文章的話,請幫我們按個讚並且點擊追蹤「搶先看」,這樣就可以快速獲得最新消息囉!

您的分享及點讚,是我們最大的動力來源。

https://www.facebook.com/LonelyPoPo/