request導致的安全性問題分析

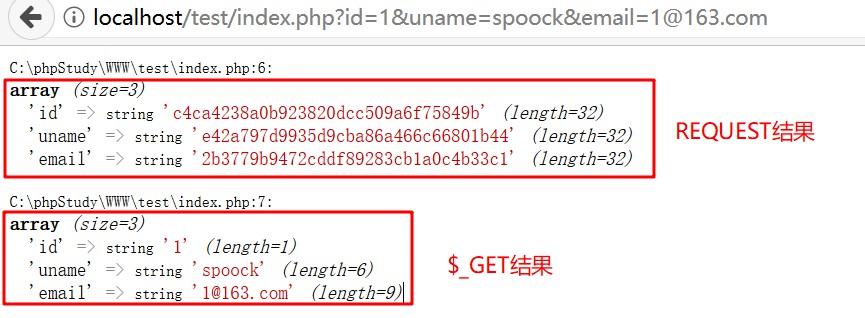

這篇文章主要是要說明的是在PHP中由於對於$_REQUEST的認識不足或者是使用不當而導致的漏洞。目前漏洞類型主要是有兩種,對$_REQUEST認識不足從而導致過濾失效,使用不當則指的存在HPP的漏洞從而導致全局WAF失效,這個漏洞也就是在...

這篇文章主要是要說明的是在PHP中由於對於$_REQUEST的認識不足或者是使用不當而導致的漏洞。目前漏洞類型主要是有兩種,對$_REQUEST認識不足從而導致過濾失效,使用不當則指的存在HPP的漏洞從而導致全局WAF失效,這個漏洞也就是在...

關於link標籤,一個大家非常熟悉的特性就是prefetch,在以前CTF的XSS題目中,prefetch往往是我第一個使用的payload,因為他幾乎不被過濾,在Chrome中可以無視CSP策略並且可以第一時間得到管理員的UA和refer...

![時間延遲盲注的三種加速注入方式[mysql篇]-波波的寂寞世界](https://lonelysec.com/wp-content/uploads/2018/05/时间延迟盲注的三种加速注入方式mysql篇.png)

在日常滲透中,我們會遇到時間延遲盲注的場景,那麼如何提高注入的速度,快速的達到注入的效果就是我們白帽子要關注的問題了。於此,筆者收集了網上三種加快時間延遲注入的方法供大夥審閱。 原文出處:http://www.ch1st.cn/?p=44 ...

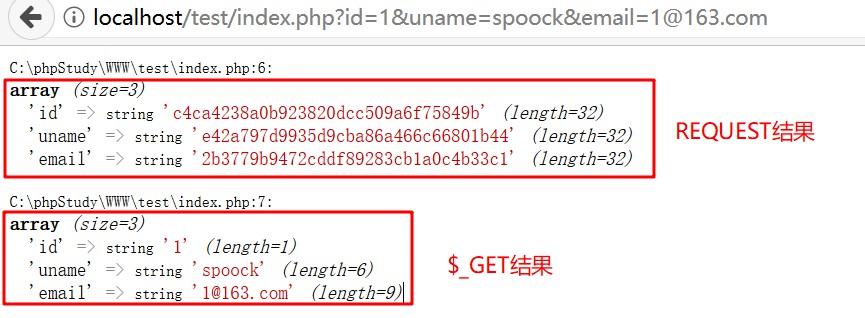

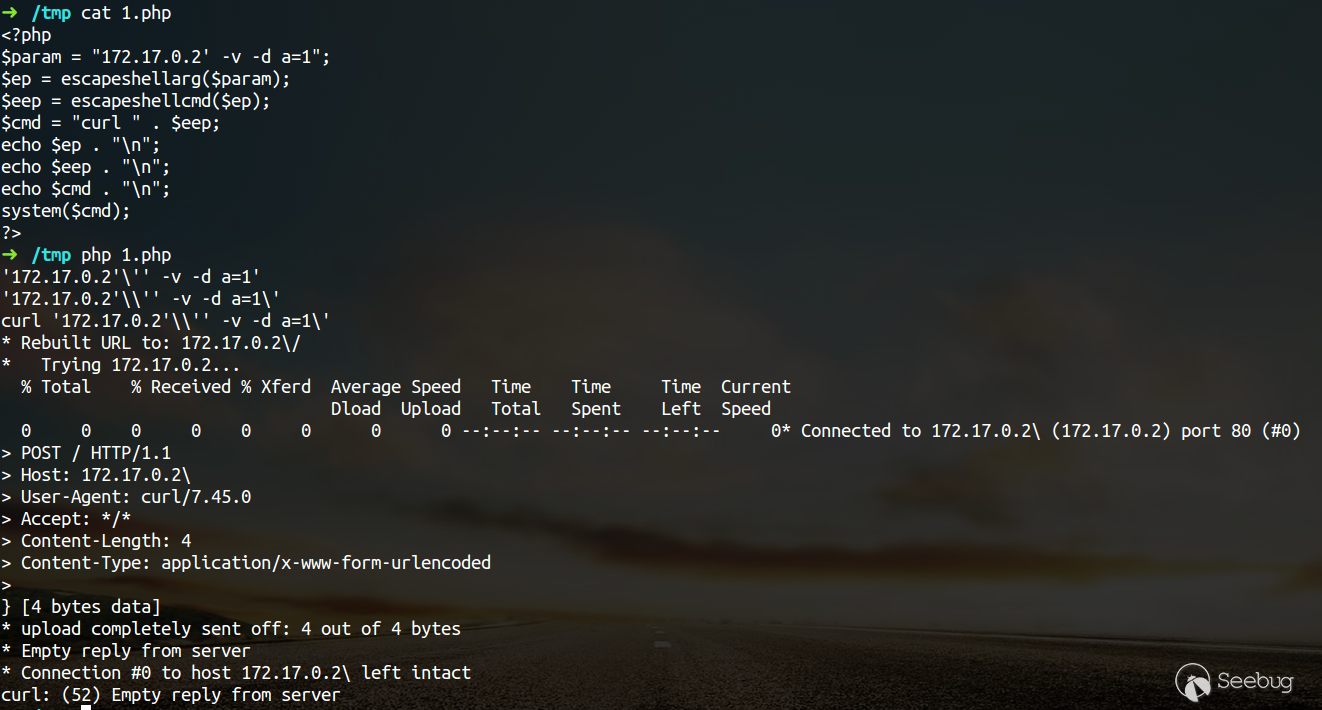

談escapeshellarg繞過與參數注入漏洞,參數注入漏洞是指,在執行命令的時候,用戶控制了命令中的某個參數,並通過一些危險的參數功能,達成攻擊的目的。 原文出處:https://www.leavesongs.com/PENETRATI...

RPO(Relative Path Overwrite)相對路徑覆蓋,是一種新型攻擊技術,主要是利用瀏覽器的一些特性和部分服務端的配置差異導致的漏洞,通過一些技巧,我們可以通過相對路徑來引入其他的資源文件,以至於達成我們想要的目的。 原文出...

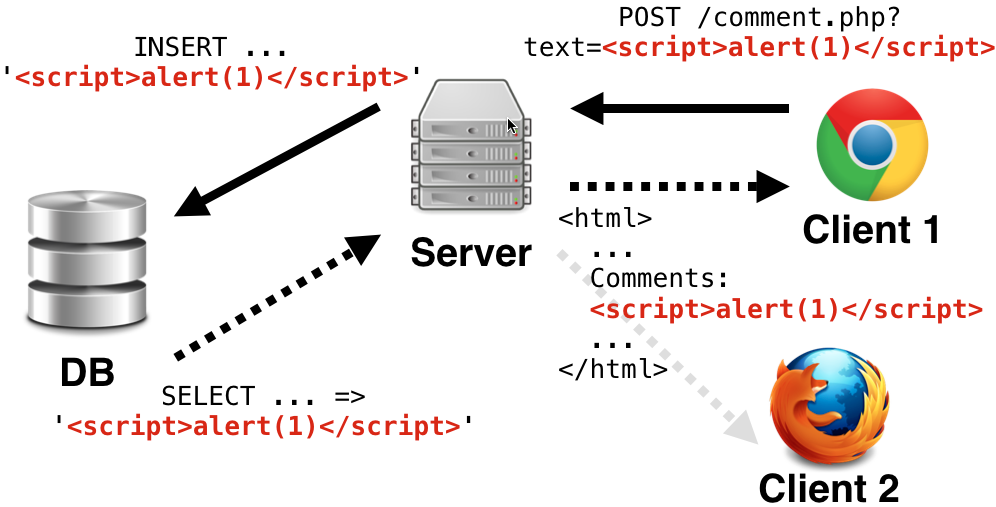

考一個人對XSS的理解,聊 DOM Events,聊 windows / document 對象的細節屬性方法。 為什麼國內搞攻防,扎堆在WEB安全、滲透測試這兩塊的人最多?因為這兩塊是最容易的,只需要XSS彈個框,就能說自己是做WEB安全...

如何利用/繞過/使用PHP escapeshellarg / escapeshellcmd函數? 我知道很多人看不懂英文,所以附上一篇中文的其他文章給大家加減看。 https://paper.seebug.org/164/ 原文出處:htt...

insert 注入、Update注入、Select注入 對於時間盲注,我們一般都會通過sleep()或benchmark()函數構造時間延遲,但是如果sleep和benchmark關鍵字被過濾掉了該怎麼辦? 原文出處:https://mp....

在前段時間參加的CTF中,有一個詞語又被提出來,Service Worker,這是一種隨新時代發展應運而生的用來做離線緩存的技術,最早在2015年被提出來用作攻擊向,通過配合XSS點,我們可以持久化的XSS控制。 本文提到的大部分技術來自 ...

進行滲透測試時,一定要了解語言各版本的特性,每一個版本都有可能存在著不同的繞過姿勢,根據當下環境來判斷該出什麼招式,而不是只靠工具打天下。 原文出處:http://www.am0s.com/penetration/124.html ----...