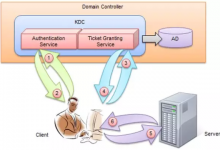

在滲透測試的過程中,當我們已經是域管許可權時,就可以實現提取所有域內使用者的密碼雜湊以進行離線破解和分析,這是非常常見的一個操作。這些雜湊值儲存在域控制器(NTDS.DIT)中的資料庫檔案中,並帶有一些其他資訊,如組中成員身份和使用者。

文章圖片來源:https://evilwing.me/2018/08/05/dump%E5%9F%9F%E5%86%85%E7%94%A8%E6%88%B7hash%E5%A7%BF%E5%8A%BF%E9%9B%86%E5%90%88/

前言引用來源:https://evilwing.me/2018/08/05/dump%E5%9F%9F%E5%86%85%E7%94%A8%E6%88%B7hash%E5%A7%BF%E5%8A%BF%E9%9B%86%E5%90%88/

-------------------

如果你認同支持我們每日分享的文章的話,請幫我們按個讚並且點擊追蹤「搶先看」,這樣就可以快速獲得最新消息囉!

您的分享及點讚,是我們最大的動力來源。

https://www.facebook.com/LonelyPoPo/

![[漏洞預警]NagiosXI 全版本遠端程式碼執行-波波的寂寞世界](https://lonelysec.com/wp-content/uploads/2019/04/nagios-220x150.png)

![[ 隨機福利 ] 紅隊實戰演練環境 下載-波波的寂寞世界](https://lonelysec.com/wp-content/uploads/2019/04/red-team-3-220x150.png)

![紅隊實戰演練環境 下載 [ 單域環境 ]-波波的寂寞世界](https://lonelysec.com/wp-content/uploads/2019/04/red-team-2-220x150.png)