今天分享一篇常見的WAF繞過方式,這些繞過的手法很常見也很簡單

包含大小寫、編碼、註解、關鍵字、函數等方式。

一定要徹底了解為什麼可以繞過?如何避免?

有沒有其他種繞過的思路呢?

動手試試看吧!

原文出處:http://drops.blbana.cc/2016/09/19/waf-e7-bb-95-e8-bf-87-e6-80-bb-e7-bb-93-ef-bc-88-e8-bd-ac-e8-bd-bd-ef-bc-89/##0-fbook-1-9733-b182d7286068ff4101843e17368e4b10

-------------------

如果你認同支持我們每日分享的文章的話,請幫我們按個讚並且點擊追蹤「搶先看」,這樣就可以快速獲得最新消息囉!

您的分享及點讚,是我們最大的動力來源。

https://www.facebook.com/LonelyPoPo/

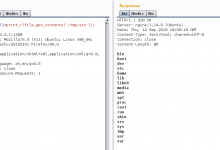

WAF 繞過方式

相關推薦

MSSQL xp_cmdshell 滲透

MSSQL xp_cmdshell 滲透 CPDoS: Cache Poisoned Denial of Service

CPDoS: Cache Poisoned Denial of Service PHP繞過disable_function 總結與實踐

PHP繞過disable_function 總結與實踐 Prototype Pollution in Kibana

Prototype Pollution in Kibana DVWA(Damn Vulnerable Web Application)- SQL Injection

DVWA(Damn Vulnerable Web Application)- SQL Injection DVWA(Damn Vulnerable Web Application)- File Upload

DVWA(Damn Vulnerable Web Application)- File Upload DVWA(Damn Vulnerable Web Application)- File Inclusion

DVWA(Damn Vulnerable Web Application)- File Inclusion DVWA(Damn Vulnerable Web Application)- Cross Site Request Forgery

DVWA(Damn Vulnerable Web Application)- Cross Site Request Forgery