原文出處:https://blog.ripstech.com/2018/wordpress-file-delete-to-code-execution/

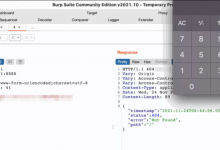

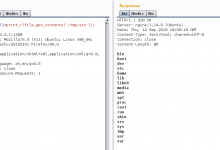

按照文章的意思WordPress 4.9.6尚未修補這個漏洞,攻擊者利用此漏洞可以刪除任意文件,包含.htaccess、index.php、wp-config.php等,但利用此漏洞的前提是需要有後台權限(只要可以編輯、刪除媒體的權限即可),所以感覺危害性沒有特別大,但建議還是修補下。

文章圖片來源:https://tw.wordpress.org/about/logos/

如文章侵犯,作者有疑義,請來信聯繫[email protected],將立即刪除,謝謝。

-------------------

如果你認同支持我們每日分享的文章的話,請幫我們按個讚並且點擊追蹤「搶先看」,這樣就可以快速獲得最新消息囉!

您的分享及點讚,是我們最大的動力來源。

https://www.facebook.com/LonelyPoPo/