原文地址:https://mp.weixin.qq.com/s/JVR5r64zwK_oBPzAXSgWAQ

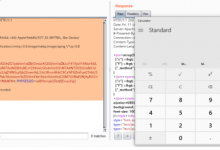

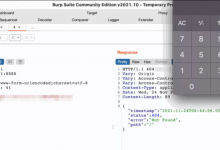

漏洞:ThinkPHP遠端程式碼執行

等級:高危

影響範圍:

ThinkPHP 5.0和5.1版本

漏洞描述:

本次版本更新主要涉及一個安全更新,由於框架對控制器名沒有進行足夠的檢測會導致在沒有開啟強制路由的情況下可能的getshell漏洞。

修復方案:

推薦儘快更新到最新版本

如果暫時無法更新到最新版本,可以參考下面的版本庫程式碼記錄,自行增加相關程式碼。

前言引用來源:https://mp.weixin.qq.com/s/JVR5r64zwK_oBPzAXSgWAQ

文章圖片來源:http://www.thinkphp.cn/

-------------------

如果你認同我們每日分享的文章,請幫我們按個讚並且點擊追蹤「搶先看」,讓我們提供最新消息給您!您的分享及點讚,是我們持續推廣資訊安全最大的動力來源。

https://www.facebook.com/LonelyPoPo/

![[漏洞預警] 中國蟻劍爆出XSS\RCE漏洞-波波的寂寞世界](https://lonelysec.com/wp-content/uploads/2019/04/中國蟻劍-220x150.jpg)