我是如何挖掘Uber的XSS漏洞並繞過CSP的

原文出處:https://xz.aliyun.com/t/2798 如果我問你“在Uber的連結中,最知名的URL是什麼”,你的答案可能是邀請連結。這些連結幾乎無處不在,例如,論壇帖子、Twitter、Facebook、Instagram ...

原文出處:https://xz.aliyun.com/t/2798 如果我問你“在Uber的連結中,最知名的URL是什麼”,你的答案可能是邀請連結。這些連結幾乎無處不在,例如,論壇帖子、Twitter、Facebook、Instagram ...

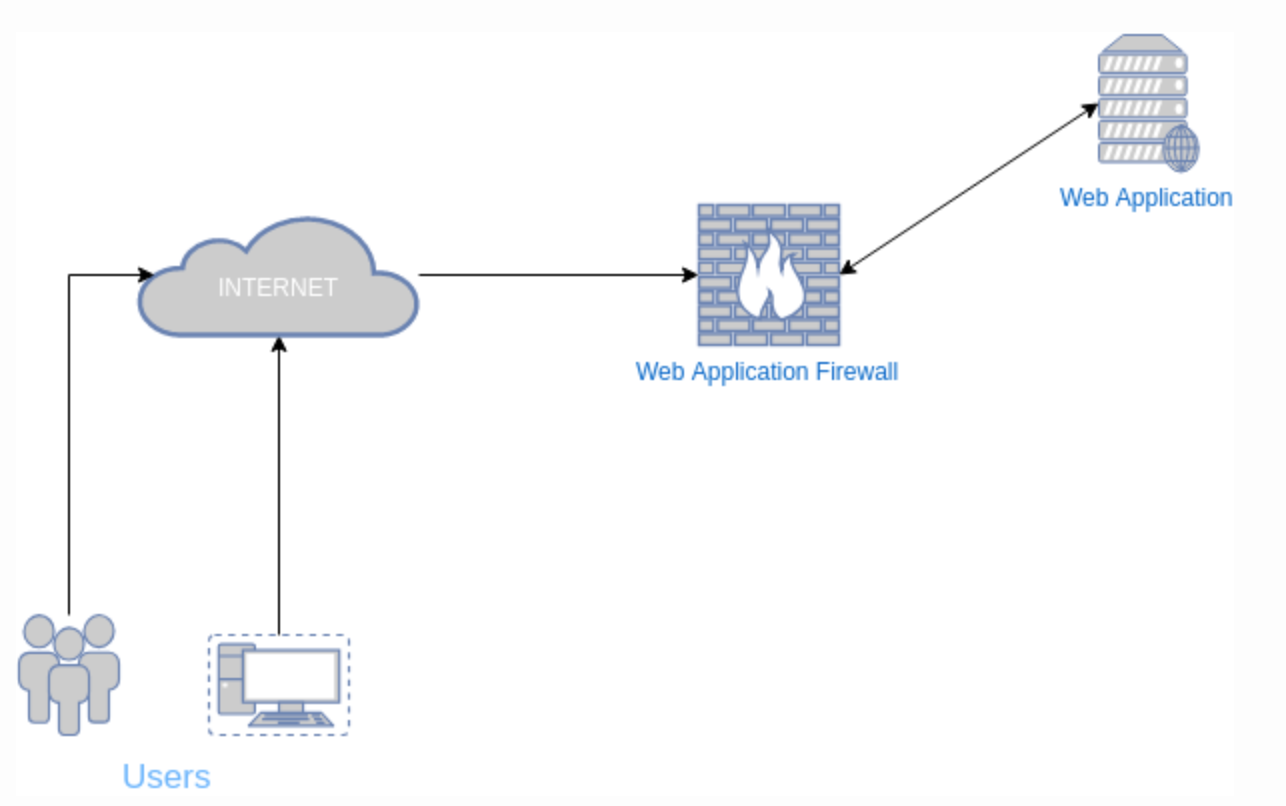

原文出處:http://xdxd.love/2018/09/10/%E5%88%A9%E7%94%A8SSL%E9%97%AE%E9%A2%98%E7%BB%95%E8%BF%87WAF%E6%96%87%E7%AB%A0%E5%88%86...

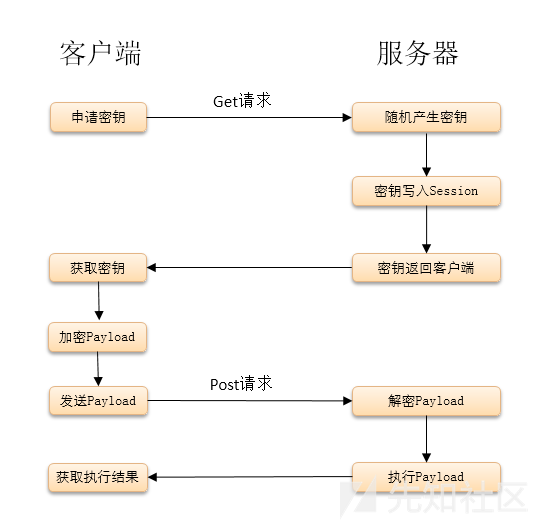

原文出處:https://xz.aliyun.com/t/2744 本系列文章重寫了java、.net、php三個版本的一句話木馬,可以解析並執行客戶端傳遞過來的加密二進位制流,並實現了相應的客戶端工具。從而一勞永逸的繞過WAF或者其他網路...

原文出處:https://www.anquanke.com/post/id/99793 本文整理了通過powershell反彈shell的常見方式。利用powercat、dnscat2、nishang、Empire、PowerSploit、...

原文出處:https://xz.aliyun.com/t/2764 根據Redteamsecure.com的定義,紅隊測試是全方位、多層次的攻擊模擬,旨在衡量一家公司的人員、網路、應用程式和硬體設施的安全控制在多大程度上能夠抵禦來自現實世界...

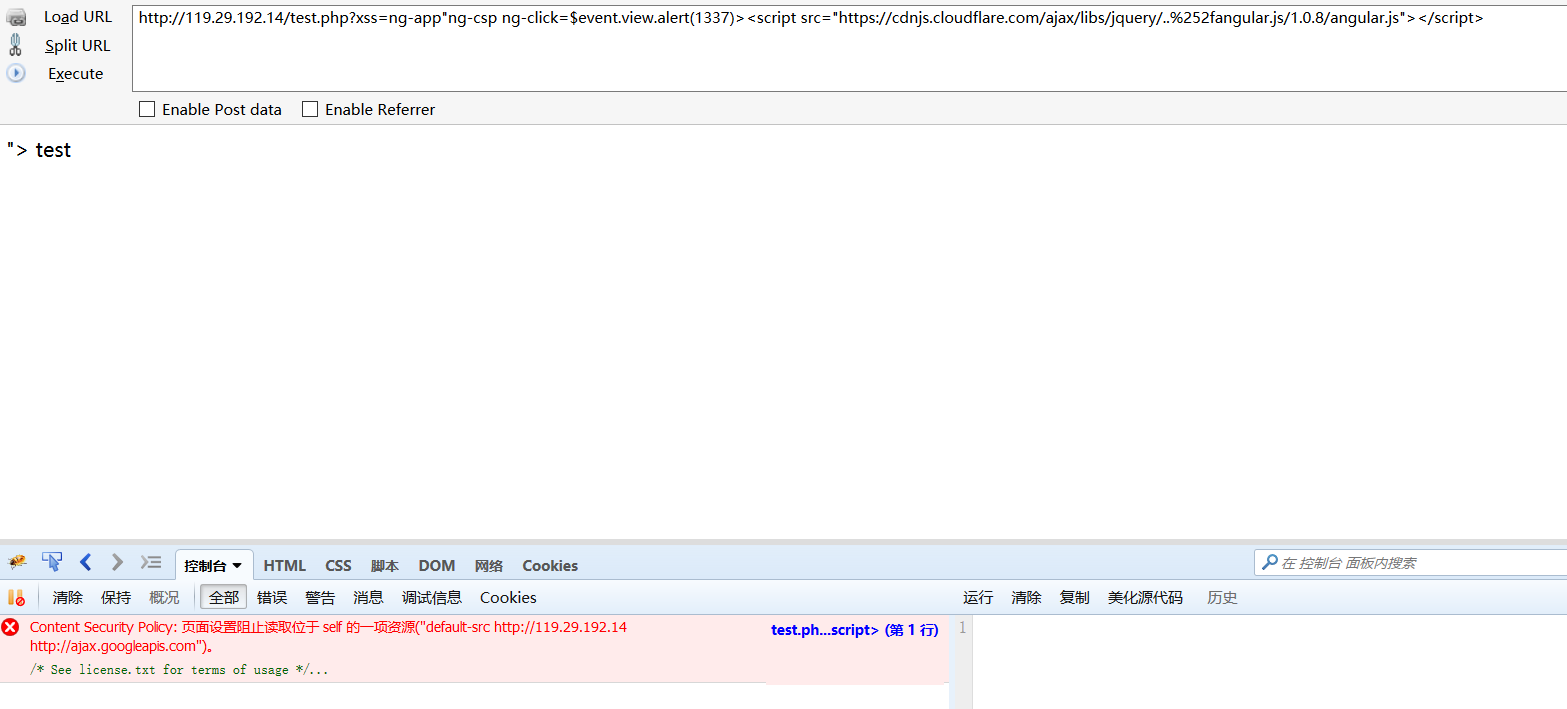

原文出處:https://ctftime.org/writeup/11205 CSAW CTF 2018 ,No Vulnerable Services題考XSS Bypass CSP,題目目前還開放著,有興趣的同學可以玩一下http://...

原文出處:https://lorexxar.cn/2017/02/16/cdn-bypass-csp/ 一般人bypass csp都是通過允許域下的某個漏洞構造檔案繞過,但是其實往往沒人注意到cdn的問題。 用cdn的回撥函數 通過目錄繞過...

原文出處:https://xz.aliyun.com/t/2742 根據Redteamsecure.com的定義,紅隊測試是全方位、多層次的攻擊模擬,旨在衡量一家公司的人員、網路、應用程式和硬體設施的安全控制在多大程度上能夠抵禦來自現實世界...

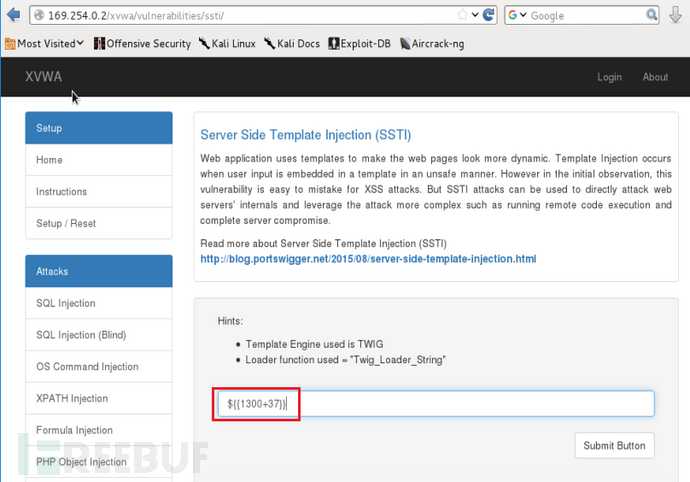

原文出處:http://www.freebuf.com/articles/web/183188.html 模板引擎(這裡特指用於Web開發的模板引擎)是為了使使用者介面與業務資料(內容)分離而產生的,它可以生成特定格式的文件,用於網站的模板...

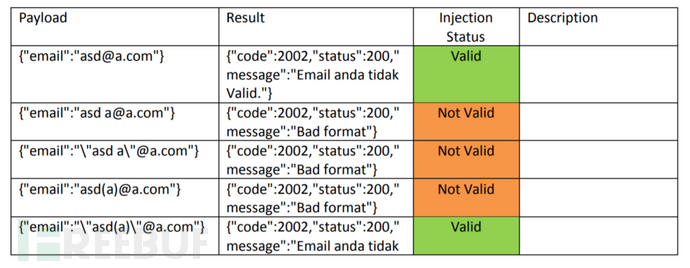

原文出處:http://www.freebuf.com/articles/web/183516.html 當你在測試中碰到了一些限制特殊字元的電子郵件過濾器,你可以像這篇文章一樣嘗試在@符之前新增雙引號,這可能會幫你繞過過濾機制。 文章圖片...