原文出處:http://www.4hou.com/web/13024.html

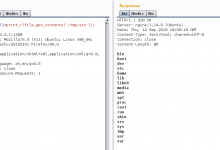

node.js的序列化過程中存在遠端程式碼執行漏洞。更直白的說,其實是node.js的node-serialize庫存在漏洞。通過傳輸JavaScript IIFE(立即執行函數表示式),攻擊者可以利用惡意程式碼(不受信任的資料),在反序列化過程中遠端執行任意程式碼。

文章圖片來源:http://www.4hou.com/web/13024.html

前言引用來源:http://www.4hou.com/web/13024.html

-------------------

如果你認同支持我們每日分享的文章的話,請幫我們按個讚並且點擊追蹤「搶先看」,這樣就可以快速獲得最新消息囉!

您的分享及點讚,是我們最大的動力來源。

https://www.facebook.com/LonelyPoPo/