VulnHub是一個面向所有人開放的安全靶場,裡面有很多安全環境,只要下載相關映像檔,在相關虛擬機器上面執行就可以練習相關靶場了。裡面設計了好多關,如果有耐心一定可以到達峰頂。許多考OSCP人員,也會利用Vulnhub靶場進行刷題。我們下載了一個經典漏洞靶場,給大家進行演示,希望讓初學者知道滲透測試的套路,可以更快的成長。

這題透過nmap完整掃描該主機服務後,發現開啟139 port,而139 port就是Samba,於是透過Samba - Remote Code Execution 來取得主機root權限,成功得到flag

首先,先查詢自己本地的IP,可以透過 ifconfig查詢。

eth0 192.168.43.119 這是本地IP ,同時也是攻擊者端

使用nmap -sP,透過Ping方式來掃描該網段其他主機,並可發現標的端為 192.168.43.54

找到標的端後,接著使用 nmap -A 完整掃描,並搭配 -p 0-65535 掃描全部的port

發現該主機 開啟 22 port、80 port、111 port、139 port、443 port、1024 port

因為有80 443 port,於是我們掃描下 網頁目錄,看看能夠發現什麼

使用Dirb 快速掃描下。

可惜並沒意外收穫,查看網站頁面也只是個Testing頁面而已,看起來不像可利用的點

於是我們將戰場轉移至 139 port,Samba 是個常見的點,引起了我的興趣,我們可以嘗試利用它。

經過exploit-db搜尋後,找到這個Samba < 2.2.8 (Linux/BSD) - Remote Code Execution,我們下載下來,在Kali端gcc編下,然後執行。

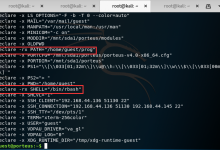

./poc -b 0 192.168.43.54,便可成功取得root權限。Lucky!

進入到/root目錄,發現flag並不在該目錄下,失望。

於是翻了下 /var/www、/tmp、/home、/var/mail

最後在mail目錄下,發現了個root,於是趕緊 cat root,便成功得到flag了。

然而這只是第一關而已,這道題總共有四關,後面文章會再分享。

結束。